如何保护你的秘密与光谱和JFrog管道

成千上万的秘密每天泄漏在公共git存储库上,包括over2020年将有200万个企业机密一个人。

这可能发生在任何人身上!例如,在2021年1月,亚马逊的一名云工程师意外地犯了几乎十亿字节的敏感数据其中包括他们自己的个人文档,以及他个人GitHub存储库中各种AWS环境的密码和加密密钥。

另一个例子是SolarWinds违反,其中一个有史以来最大的数据泄露事件这始于一个暴露在GitHub公共服务器上的错误选择的密码。

当我们开发应用程序时,我们会尽一切努力保护我们的数据和代码。我们是人类,人类(通常)会犯错误,当这与缺乏安全最佳实践教育相结合时,我们很容易暴露自己的秘密。因此,我们可能希望使用秘密扫描器来搜索任何敏感信息,如私钥、API秘密和令牌等。

光谱(又名SpectralOps)提供可以轻松集成的秘密扫描解决方案JFrog管道.它通过查看文件名、扩展名和内容,试图将它们与签名列表进行匹配来实现这一点。Spectral可以以一种简单的方式监控、分类和保护代码、资产和基础设施,以防止暴露的API密钥、令牌、凭据和高风险的安全错误配置。

这篇博文将介绍如何做到这一点的三个步骤。

步骤1:在SpectralOps中配置DSN

首先,我们需要从SpectralOps平台在JFrog pipeline中配置DSN。

- 点击来源并选择私人而且公共存储库.

- 复制SPECTRAL_DSN并保存它以供以后使用。它应该是这样的:

https:// <团队关键> @get.spectralops.io

- 在JFrog平台中,转到政府>管道>集成并点击添加集成.

- 选择Generic Integration并添加上面保存的SPECTRAL_DSN。

步骤2:运行构建

2022世界杯阿根廷预选赛赛程资源:-name: myScannedRepo类型:GitRepo配置:# Your JFrog integration with Github gitProvider: "integration_name" # Github repository path: "org-name/repository-name"分支:包括:main pipelines: -name: Spectral steps: -name: SpectralScan type: Bash配置:integrations: -name: spectraldsn inputResources: -name: myScannedRepo执行:onExecute: - cd dependencyState/resources/myScannedRepo - curl - l "https://get.spectralops.io/latest/x/sh?dsn=$int_spectraldsn_SPECTRAL_DSN" | sh - $HOME/。——dsn $int_spectraldsn_SPECTRAL_DSN如果发现任何秘密,光谱集成将使您的构建失败。

*请注意:如果你不想构建失败,使用标志扫描-哦.例如:$ HOME /。spectrum /spectral scan -dsn $int_spectraldsn_SPECTRAL_DSN scan -ok

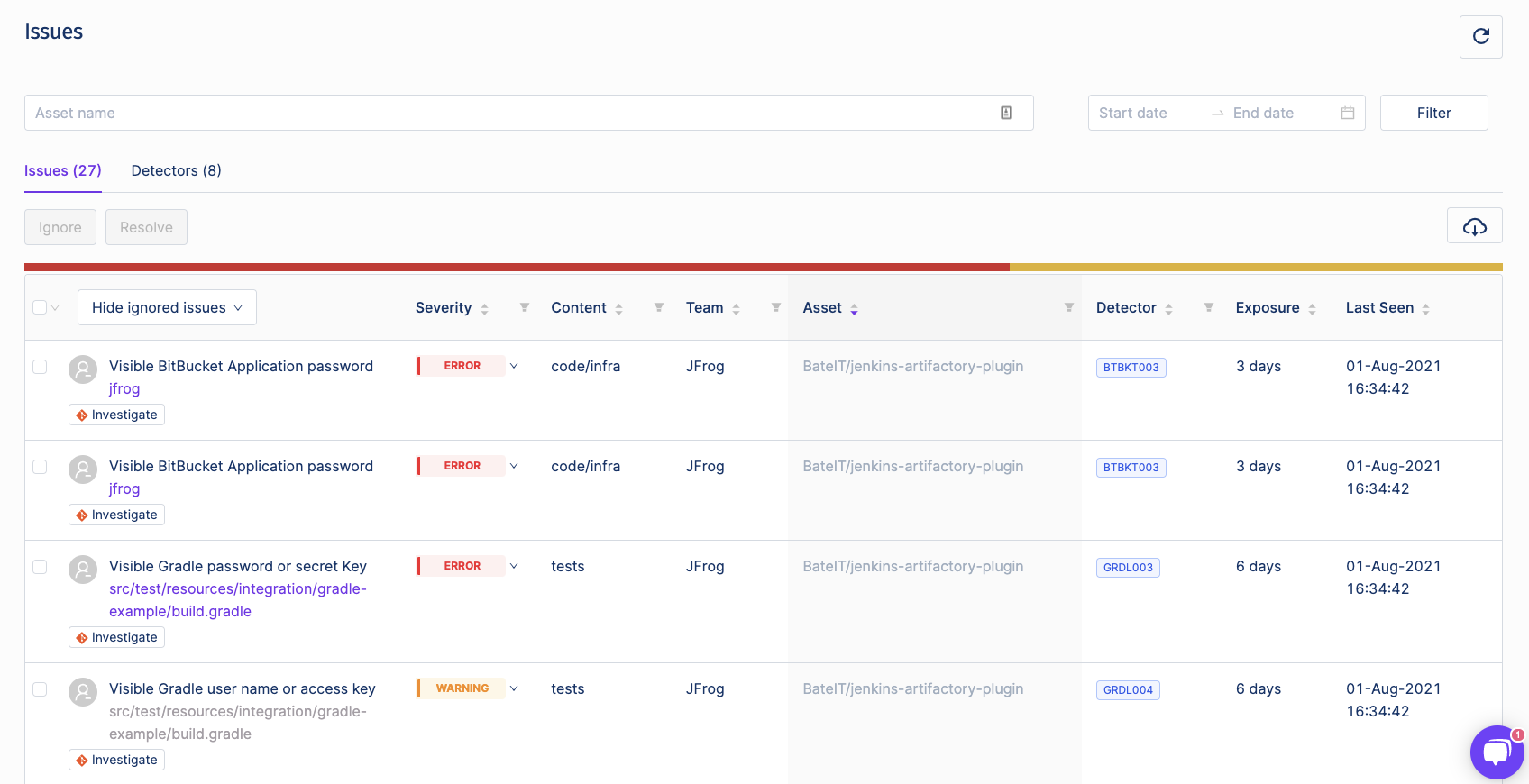

步骤3:回顾问题

现在我们可以在SpectralOps平台的code选项卡下获得有关问题的更多信息。

现在我们可以放心了,我们的秘密是安全的,我们的git存储库中没有泄漏。