JFrog如何让Anthos DevOps开花

现在一定是春天了,因为谷歌已经开花了,而JFrog正在帮忙整理花束。在今年的GCP Next上,谷歌宣布推出Anthos(在希腊语中是“花”的意思),它是一种强大的服务,用于构建和管理现代混合云。

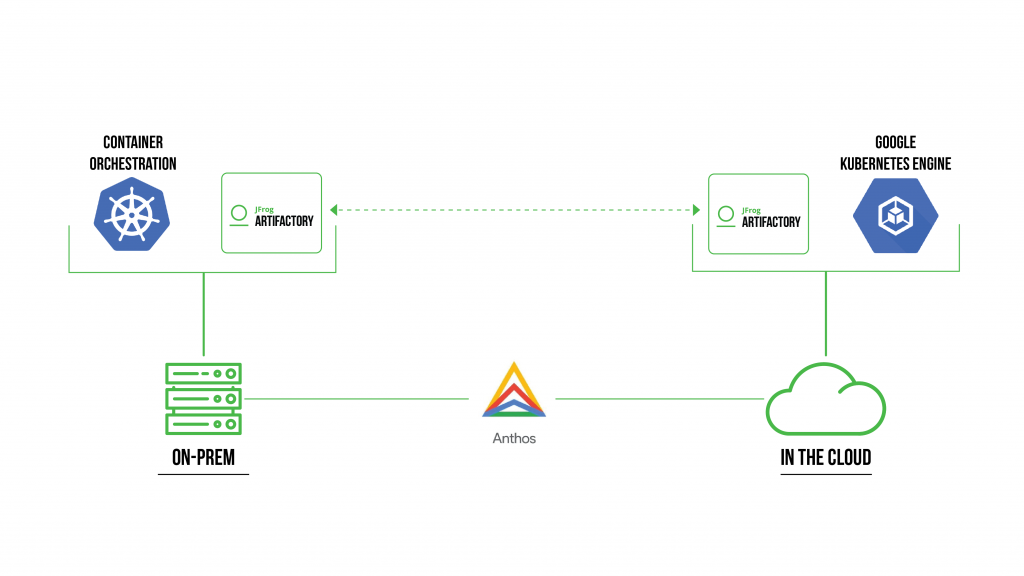

有了Anthos(以前的云服务平台),您在云开发运维计算平台上的选择变得更加丰富。你不必在两者之间做出选择谷歌云平台(GCP)使用Google Kubernetes Engine (GKE)或GKE On-Prem。您可以将两者结合到由Anthos管理的混合云中,以获得两者的最佳特性。

最重要的是,JFrog Artifactory和Xray可以为GCP和GKE On-Prem提供完整的企业级功能DevSecOps软件交付管道。混合云开发运维系统Artifactory,x光和Kubernetes它的核心可以帮助开发和运营团队快速、安全、高质量地交付关键任务软件。

与GKE的JFrog Cloud Pro X和JFrog Artifactory Enterprise现已通过谷歌云市场提供,在Anthos的统一管理下,您可以在一致的Google技术平台上快速构建完全云原生的混合CI/CD管道。

谷歌最好的混合云

谷歌云平台是任何人都可以通过互联网连接使用的公共云,它提供即时的基础设施,无需资本投资,可以根据使用情况付费,并按需扩展。GKE是可以在GCP上运行的Kubernetes引擎,它使容器化的应用程序能够在K8s集群中的节点中运行。

GKE on - prem在您自己的服务器上运行,并具有受监管的访问权限,因此可能更适合防火墙保护的敏感或受监管的业务关键型数据。

将两者结合到一个混合系统中意味着您可以在数据中心内保持所有敏感数据和应用程序的运行,并将公共云的弹性可扩展性用于其他所有内容。

JFrog企业解决方案的核心依赖于Artifactory通用工件管理器来无缝地连接这两个环境,以便在企业规模上通过GKE将生产就绪的应用程序安全、持续地交付到Kubernetes。

Anthos的云开发运维

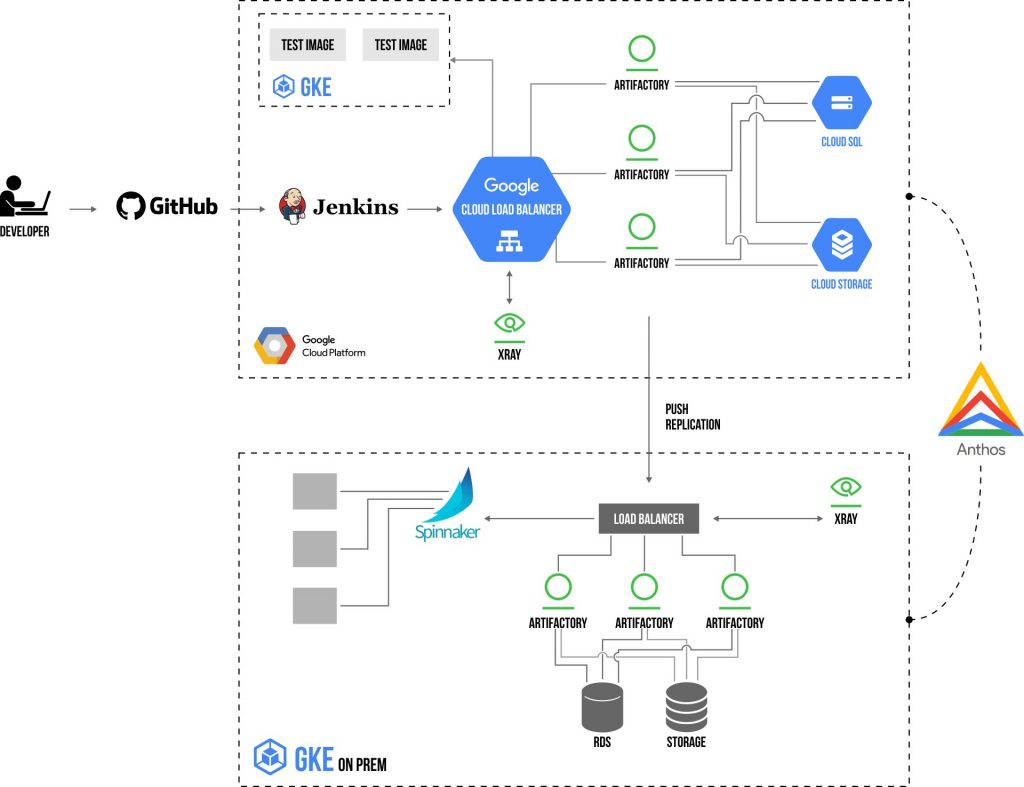

让我们来描述一个完整的企业级DevSecOps软件交付管道,该管道使用由JFrog企业平台支持的Anthos混合云,用于云原生架构。

在我们的示例中,我们将考虑a金融服务企业这需要提供桌面和移动访问个人帐户的报告和交易。为了遵守严格的规定,帐户数据必须保存在安全防火墙后的加密数据库中。

总结

在这种混合体系结构中,来自多个业务线的开发人员在Google Cloud Platform上构建他们的应用程序,并用测试数据验证它们。GCP上的Artifactory托管安装(无论是自管理还是SaaS)在构建通过软件交付管道的过程中管理可信的构建存储库。在这里,它们被认为是功能正确的,x射线扫描验证没有已知的安全漏洞,并且所有许可证都符合组织策略。

一旦确保应用程序是兼容和安全的,它将被提升到在GKE On-Prem中运行的Artifactory,在那里它可以安全地部署到生产K8s集群中。在公司自己的数据中心运行,应用程序将允许访问防火墙后保护的敏感数据,这是政府法规的要求。

演练

上图说明了CI/CD管道的流程:

-

- 开发人员在版本控制系统(例如,GitHub)中维护应用程序代码。

- 当开发人员提交代码变更(即“提交”)时,它会触发一个新的构建任务

- 关于GCP与GKE:

-

- CI服务器(例如,Jenkins)执行构建过程

- JFrog Artifactory:

- 从存储在Google Cloud Storage中的代理存储库中提取依赖项

- 将中间工件和最终构建映像推送到存储在Google Cloud Storage中的存储库

- 将每个工件的元数据(“构建信息”)存储到Google Cloud SQL数据库中,以实现构建映像的可追溯性。

- 可以作为自管理(BYOL)安装托管在GCP上,也可以作为SaaS托管。

- Artifactory部署在由三个或更多负载均衡节点组成的高可用性配置中,以确保在高负载下快速响应,并能够在零停机时间下执行升级和维护。

- CI服务器使用并维护Artifactory元数据,通过GKE自动部署构建的映像以测试集群。

- 一旦构建成功验证,CI服务器将提升(复制或移动)构建到Artifactory中的下一个staging存储库

- JFrog x光:

- 扫描构建映像,查找安全漏洞和组件与组织的许可策略的遵从性。

- 利用VulnDB,最全面和最新的漏洞情报可用,创建和维护基于风险的安全。

- 为检测到的违规发送警报。这些警报可以触发webhook采取行动,或者可以阻止违规图像的部署。

- Artifactory推送经过完全验证的构建和舵图到一个复制的Artifactory,在GKE on-prem上作为自管理(BYOL)安装运行。

- 关于GKE On- prem:

-

- Artifactory的推送复制接受来自GCP的发布质量构建映像。

- Spinnaker(或其他持续交付工具)驱动服务/作业的更新,从Artifactory的存储库中提取可信的构建映像和Helm图表。

- GKE编排构建映像到K8s集群中的节点的部署。

- x射线扫描在其已知漏洞数据库更新时生成图像。如果已部署的映像被发现有新发现的漏洞,

选择配置

根据您的需求,您可能更喜欢反转上面所示的体系结构,在私有GKE on-prem环境中执行您的开发,并将构建映像发布到公共GCP中。如果您需要在防火墙后生成容器化的云应用程序,然后再将它们大规模部署到世界各地,那么您可以这样做。当您不需要保护敏感数据,而是需要根据需要在全球范围内扩展应用程序时,它将是合适的选择。

还可以在本地维护两个相等的CI/CD管道,一个在GCP中,另一个在GKE中。这将需要两个环境中的CI服务器,配置VCS以触发应用程序所需环境中的构建。每个平台中的Artifactory安装可以根据需要相互推拉构建。

开花DevOps

正如你所看到的,带有Artifactory的JFrog企业平台是在Anthos混合云中为GKE启用全自动DevSecOps管道的关键组件,它提供了以下几个技术优势:

- 支持多种编程语言和技术

- 支持多个包管理系统。

- 使CI/CD管道的DevOps自动化

- 支持使用微服务、容器化和Kubernetes

- 在高负荷时保持快速响应

- 支持零停机时间的维护和升级

作为Google市场的合作伙伴,JFrog可以轻松地在GCP和GKE上进行本地安装,并将两者的优势融合在一起,以实现安全、快速的发布和大规模部署。