签名管道在您的软件供应链中建立信任

信任不是给予的,而是赢得的。正如俄罗斯谚语所说,Доверяй, но проверяй——或者正如美国总统罗纳德·里根喜欢重复的那样,”信任,但要核实”。

我们设计了JFrog管道安全地支持大量的团队、应用程序、用户和数以千计的管道。最新版本为pipeline带来了业界首创的验证功能,可以保护二进制文件的真实性,从而实现无忧的发布和更新,满足最苛刻的企业需求。

你的SDLC暴露了许多漏洞

通过DevOps自动化加速发布依赖于信任构建产品的能力。但是您的软件交付生命周期(SDLC)可能会暴露出许多漏洞点。如果您正在推广构建或部署到生产环境,那么您如何知道您正在推广或部署的工件是否合法?您的管道运行期望部署的工件的版本总是有可能被某人或另一个管道覆盖。更糟糕的是,如果黑客通过篡改二进制文件获得访问权限并损害代码的真实性,该怎么办?

根据IBM赞助的一份研究报告,平均而言数据泄露的成本为380万美元在2020年。我们都听说过高知名度的攻击(Equifax, Solarwinds和现在的Colonial Pipeline),已知的攻击数量有数百次。的SolarWinds违反把焦点放在如何软件供应链它本身就是一个主要的攻击媒介。坏人的攻击目标“向左移动”,显著增加了攻击的爆炸半径。在SDLC期间防止安全漏洞现在是软件最终用户的期望。

最近的殖民管道网络攻击为我们对抗网络攻击者提供了一个新前线的例子。不同类型的攻击向量以及目标IT设备的数量和类型的组合为恶意行为者提供了一个可以进行操作的大量攻击面。

确保您的工件的真实性

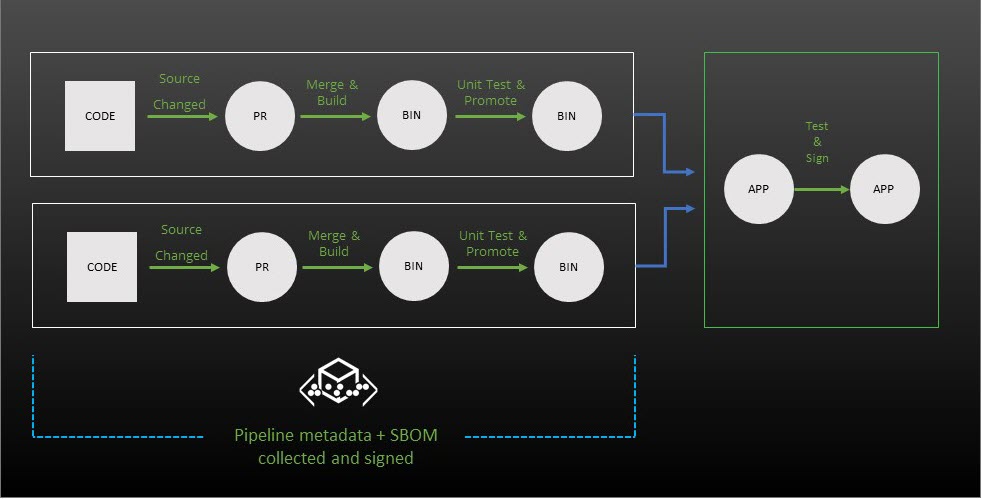

签署了管道通过构建一个加密签名的日志,可以验证管道生成的每个工件的真实性,从而在SDLC中进展的二进制文件中创建信任。有了这个受保护的记录,开发人员和操作人员可以确保由管道创建的构建不包含已被其他流程或操作重写的受损工件。

更多元数据:PipeInfo

元数据是通过JFrog平台实现成功的DevOps的关键原则。Artifactory的BuildInfo元数据提供了您生成的所有构建的可跟踪性。

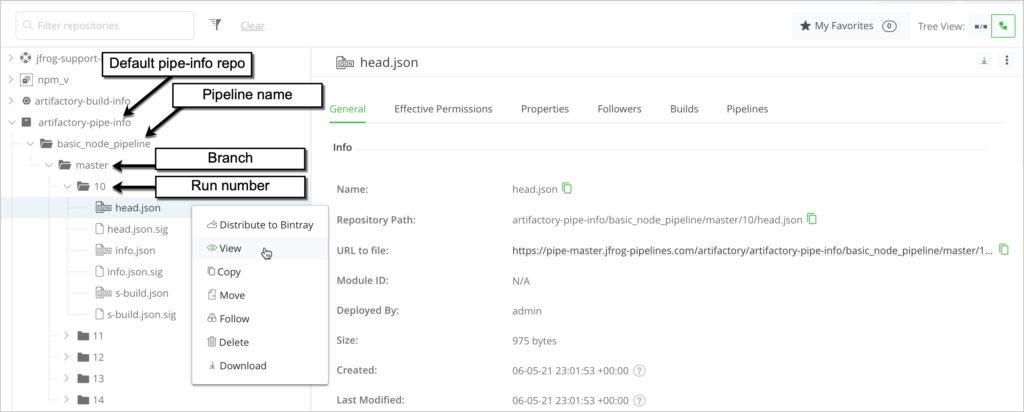

签名管道记录了一组额外的元数据,称为PipeInfo,它将管道生成的每个工件连接到创建它的步骤和运行。这个全面的PipeInfo元数据,可作为JSON文件读取,提供了详细的,可验证的软件材料清单(SBOM),使您能够审核整个软件交付供应链。

PipeInfo在Artifactory存储库中收集,并标识生成每个工件的管道、作为每个管道一部分使用的所有不同步骤,包括它们的输入、输出和配置、触发管道的git提交等等。您可以通过编程方式或通过UI可视化地访问这些信息。

收集的元数据在管道执行时进行加密签名,并与管道生成的构件相关联。管道可以检测软件的真实性,并确保软件在通过SDLC和块提升、发布包创建或部署(如果真实性无法验证)的过程中的不变性。

跟踪构建到步骤

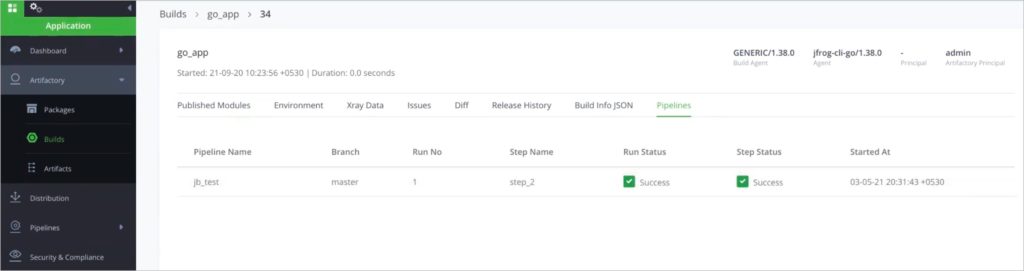

使用PipeInfo, Artifactory中的每个构建都可以追溯到生成它的管道步骤——以及运行的命令。这可以在UI中看到,通过一个新的管道选项卡工件的浏览器Artifactory。

在构建的这个视图中,您可以单击以显示完整的PipeInfo,或者在Pipelines中查看步骤的运行日志。

在SwampUP上赶上行业第一的公告

签署管道是我们在会上宣布的几个行业首创的功能之一swampUp DevOps大会使二进制生命周期管理在规模。的新闻稿这简短的摘要都是了解概况的好方法。

这些创新都有助于JFrog平台差异这只能从一组本地集成的服务中获得,这些服务一起工作,以实现全面的DevOps和安全性。

信任需要验证。”你在每次会议上都重复这句话,”苏联总理戈尔巴乔夫回应道。我们也会提醒你的。