请参阅Portshift和Artifactory的集装箱旅行

请欢迎我们的技术合作伙伴Portshift,这篇信息丰富的文章也已发布在Portshift公司网站上。

DevOps工程师经常努力使他们的Docker容器的完整管道完全可见和可跟踪。即使他们成功地绘制并控制了CI / CD管道,管道和容器运行时环境之间仍然存在差距。通过集成JFrog Artifactory与Portshift平台,DevOps工程师可以直接从Artifactory获得对CI/CD工件的可见性和控制码头工人库,在运行时。

JFrog Artifactory通过存储来自构建工具的信息,使CI/CD管道可见且可跟踪,这些构建工具可以控制如何部署这些构建。但是这种控制和可见性并没有扩展到运行时,没有能力监控哪些Docker存储库容器在生产环境中运行,在哪里运行,以及如何运行。与Portshift的集成使DevOps工程师能够查看、跟踪和监控系统从Artifactory部署的Docker镜像,而它们正在生产中运行。

Portshift和Artifactory如何协同工作

以下是Portshift的人工集成的用途:

- 合规-证明和跟踪工件运行位置的能力,与计划进行比较,并满足法规要求。

- 工件清理-工件存储库,特别是当使用Docker映像时,可能会迅速增长到难以管理的规模。通过Portshift-Artifactory集成,DevOps经理可以很容易地发现哪些工件没有被使用并且可以被删除。

运行时容器可见性

Portshift是一个基于身份的工作负载保护平台,它在CI/CD期间为您的应用程序生成签名身份,并在运行时控制它们。通过跟踪签名的身份,Portshift可以在整个云基础设施中绘制应用程序容器的运行时映射。

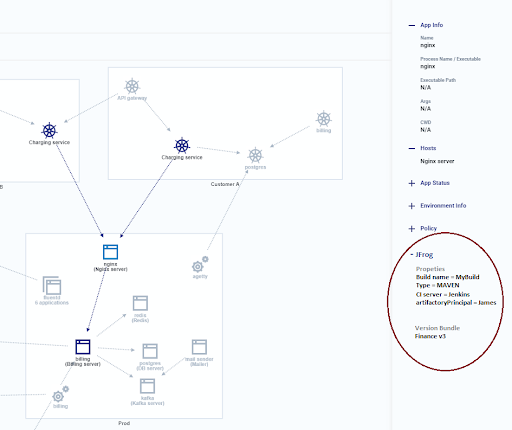

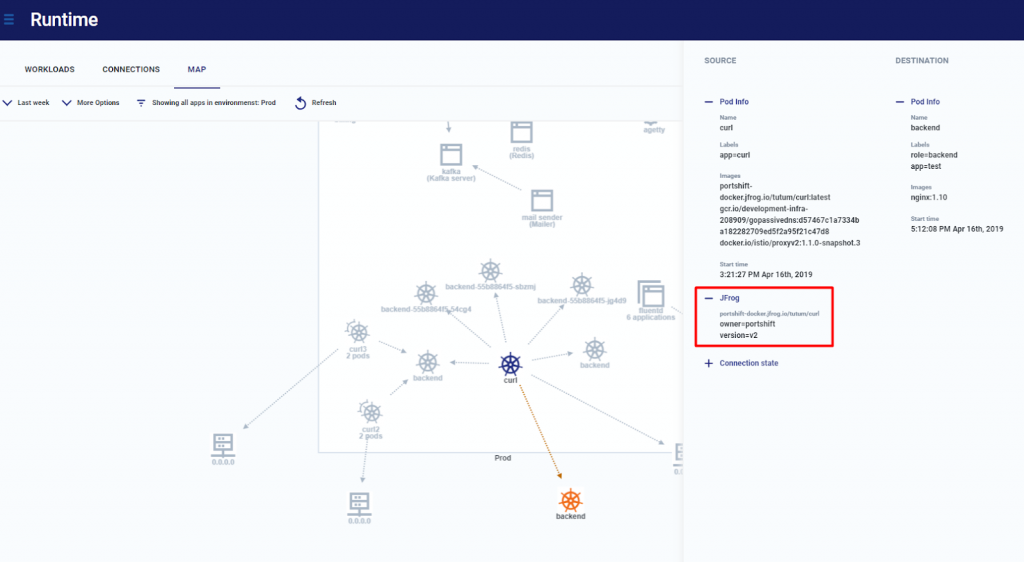

当Portshift与JFrog Artifactory集成时,Portshift根据存储在Artifactory数据库中的工件对身份进行签名,并将Artifactory密钥信息扩展到运行时。诸如构建、bundle、CI服务器等信息将作为实时运行时应用程序映射的一部分在运行时可见。

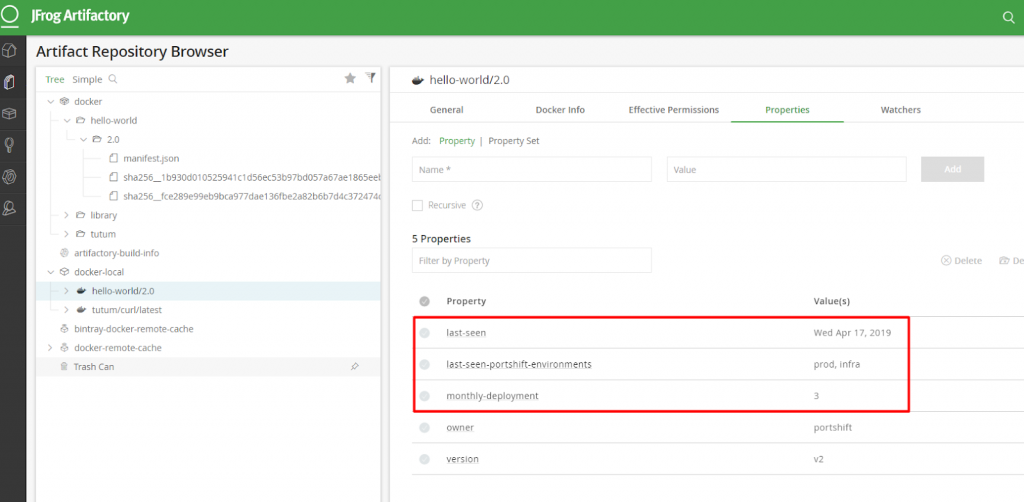

反馈到CI/CD管道

一旦安装了集成,Portshift就会向Artifactory报告有关运行时执行的信息,为您的CI/CD管道提供每个Docker映像的使用记录。在属性显示Artifactory控制台时,您可以查看关于每个工件在运行时使用的信息,例如每月的部署、使用工件的环境、最后一次在运行时看到工件的时间,等等。

Portshift还为Artifactory提供了有关映像运行时使用的详细信息,例如主机数量、VPC、区域、帐户、CSP等。

通过对访问Docker映像的更大可见性,可以很容易地识别未使用的映像,从而加快决策速度,否则可能需要花费数周的官僚流程。

安装集成

Jfrog-Portshift集成目前支持所有类型的K8s集群(包括托管服务,如EKS或GKE)。本指南将引导您完成集成过程。

先决条件

这些是你在开始之前需要的东西:

- 人工账户。

- Portshift Console帐户。

- Portshift部署在K8s集群上(参见教程).为了充分利用集成,我们建议将这个集群也与Helm集成(参见教程).使用Helm集成,您可以根据Helm图表自动生成Portshift标识。使用这个插件,Helm将在每次部署之前通知Portshift要部署来自Artifactory的哪些工件。然后,Portshift将自动将所有相关工件上传到Portshift平台,并为它们生成签名的身份。

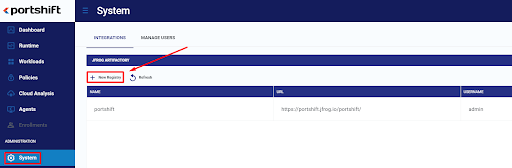

连接Portshift平台到工厂

在您的Portshift帐户中,导航到“系统>集成”,并在JFrog Artifactory下选择新注册.

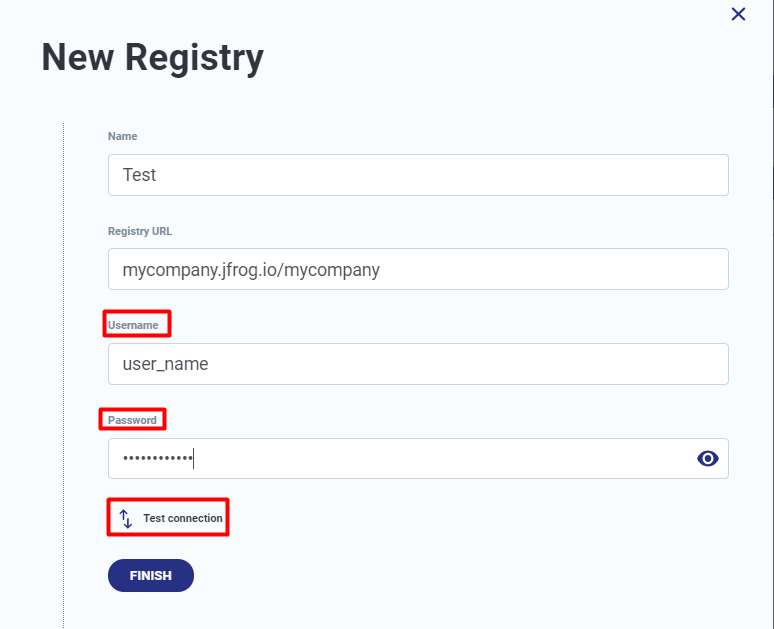

现在,只需在Portshift上为现有Artifactory注册表指定一个名称,使用Artifactory凭证输入其URL和登录详细信息。密码储存在专用的保险库服务器(Hashicorp库),因此访问您的Portshift帐户不会危及您的Artifactory凭据。要测试一切设置正确,请单击测试连接.如果您想要连接其他Artifactory帐户,请为它们重复这些步骤。

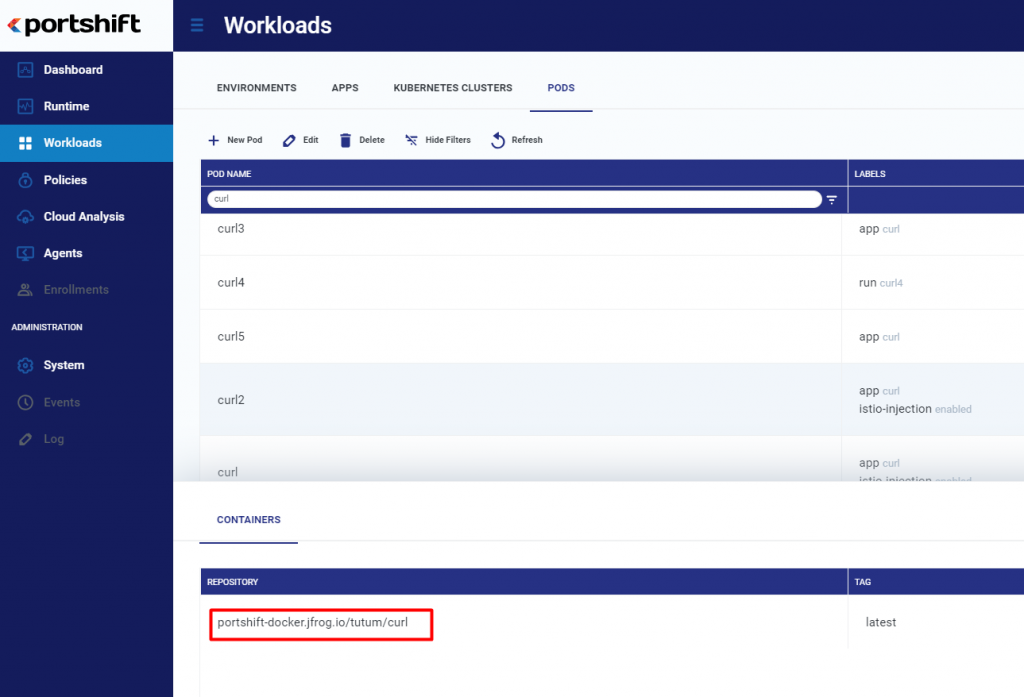

连接帐户后,环境中源自Artifactory的任何容器都将出现在工作负载屏幕和Runtime视图中,使用相关的JFrog属性。

为了安全起见,Portshift将立即检测在您的环境中运行的任何不是源自您的工件数据库的工件。现在,与实际运行的内容和位置建立合规性是一个简单的查询。可以在CI/CD阶段对敏感工件进行标记,Portshift将根据从工件数据库接收到的信息强制执行它们可以运行的环境。

结论

Artifactory和Portshift是独立的产品,它们一起可以缩小CI/CD计hth华体会最新官方网站划和运行时之间的DevOps差距。这种集成将提高日常操作任务的速度,并将提高DevOps管道的安全性。准确地知道容器在何时何地被使用,以及在运行时检测任何未经授权的工件的能力,将增加一个新的控制层,这对于规模上的每个云环境都是必不可少的。